揭秘垃圾短信黑幕 解读伪基站究竟何物

作者:草包哥

发布时间:2015-12-12 11:52:10

点击:1525次

最近,笔者经常收到这样的短信:尊敬的用户:“您话费积分可兑换XXX元现金,即日将过期,请立即登录积分商城XXXX.COM,根据提示下载激活领取!【中国移动】。”

起初,笔者并没当回事,只是认为运营商现在越来越人性化了,积分过期也开始提示了,不禁感叹道互联网思维真的已经开始渗透到一些高高在 上的国企服务行业中了。但笔者又是个慢性子的人,兑换礼品这种事情向来拖到最后,一直没有按照短信上的提示进行兑换。而当笔者发现每次上班路过同一地点时 都会收到内容相似的短信时,突然意识到这条发自10086的短信并不是出自官方的手笔,而是今年我们一直在说的但一直也没弄明白的伪基站发来的诈骗短信。 笔者印象中的伪基站仅仅停留在群发垃圾短信、淫秽信息的阶段,像这种明目张胆的伪装成中移动、各大银行官方号码诈骗的短信并不多见。同时这也引起了我的注 意,想想也有必要为大家普及一下什么是伪基站、近年来一直在打击的伪基站到底有什么危害?虽然看起来伪基站这三个字专业性很强,但其实并不需要太多的通讯 知识就能大致明白其运行原理,当打破了这个黑盒后,也就不会被时下日益逼真的诈骗短信所骗了。

大家在平时看新闻甚至在自家居委会都会看到打击伪基站的横幅。到底伪基站是何方神圣?何德何能能够成为15年央视315晚会的重点点名对象呢?在文章的一开始笔者先给大家普及一下伪基站的定义。

▲央视曝光伪基站产业链 伪基站顾名思义就是假基站。我们都知道,手机之所以能够打电话、发短信、上网,是因为手机能够时时刻刻接收到运营商基站的信号。通过基站和基站之间的连 接,进行通话、短信、数据方面的连接。例如信号塔等标志性建筑物就是通讯基站的一种类型。但基站的类型也并不仅仅限于信号塔这种我们想象中的形态,一些我 们称之为small cell的小型基站也越来越多的应用到我们日常生活中,也解决了很多高楼大厦、底下等大型基站覆盖不到死角的信号。随着高频段频谱资源越来越多的被开发, 基站小型化也是未来发展的趋势。简单介绍一下也是想让大家明白,伪基站并不是通常意义上我们想的假的信号塔,甚至伪基站的体积和一个快递包裹相似,很容易 放在电脑包里。很有可能与你擦肩而过的路人包中就背着一个正在群发短信的伪基站;也有可能长期停在立交桥下停车场中的面包车里暗藏一个时刻收集附近手机信 息的伪基站。

伪基站的危害有哪些?你是否遇到过伪基站?

央视曾经统计过一个数 据,2014年全年全国范围内垃圾短信累计超过2000亿条,而今年3月份的统计显示,中国移动电话用户超过12.9亿人,也就是说在14年中平均每个人 能够收到200条垃圾短信。200条短信对于笔者这样的不善社交的人来说,基本上占了笔者短信箱的60%。虽然说微信的盛行直接导致了SMS业务的没落, 但不得不说垃圾短信也在短信业务没落的过程中起到了推波助澜的作用。

伪基站危害一:垃圾短信、诈骗短信

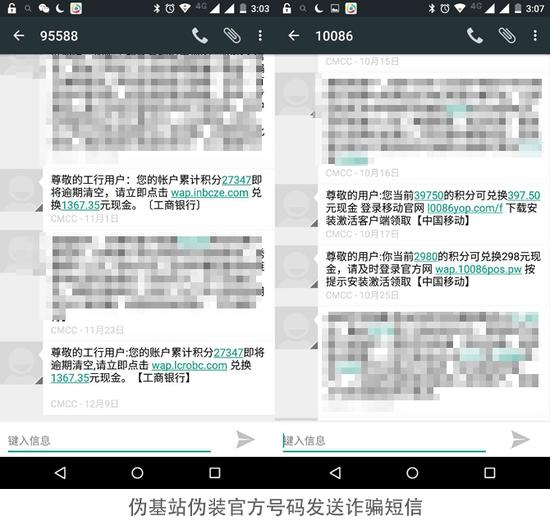

▲笔者短信箱中各类伪基站诈骗短信 身边的朋友总是跟笔者抱怨,自己的电话信息在不知不觉的被泄露了无数次,导致每天收到的短信基本上全是垃圾短信。这其中固然有隐私泄露的原因存在。但根 据相关数据表明,在14年全年2000亿条垃圾短信中,70%以上的垃圾短信来自伪基站发送。而伪基站发送短信采用非定向、小区内群发模式,也就是无论垃 圾短信发送者是否知道你的电话号码,只要你身处伪基站覆盖范围内就会收到垃圾短信。换句话说,时下猖獗的垃圾短信早已经不需要知道你的隐私信息了。并且伪 基站拥有模拟任何电话号码的功能,前面我们说到“10086”发送来的诈骗短信就是伪基站通过模拟中移动电话号码发送而来的。而今年以来,诈骗短信在伪基 站发送的垃圾短信中占比也越来越高。这也是为何包括公安机关、运营商等加大对伪基站打击力度的原因之一。

伪基站危害二:占用通讯通道致手机无法正常通话、上网、短信。

▲伪基站能够小型化到普通书包中

如果伪基站仅仅停留在发送垃圾短信的阶段,加之时下大多数用户防骗意识的提高,伪基站对于绝大部分人的影响也就仅是停留在骚扰的阶段,但其实伪基站的危 害却远远不止于此。前面我们也简单提到了基站的运行原理。当手机处于伪基站的辐射范围内,一定条件下会自动连接伪基站(究竟何种情况手机会自动连接伪基站 我们文章后面会有详细解读)。而伪基站本身没有承载通话、短信、网络的功能。此时就会出现手机信号显示满格却无法通话、上网、短信。相信大家也都遇到过这 种情况,当你要拨通一个紧急电话时,却发现信号满格的手机电话却无法拨通,同时别人的电话也打不进来。很有可能你正处于伪基站的辐射范围内。

伪基站危害三:窃取用户相关信息

▲伪基站是窃取用户信息的重要环节 当手机连入伪基站后,伪基站对于用户手机网络就拥有了控制权。这期间手机也会按照和正常基站相同的规则向伪基站发送信息,这也让伪基站拥有了窃取手机用 户网络信息的权利。同时通过伪基站下发的诈骗短信,用户一旦点击了诈骗短信上的钓鱼网站,就会被木马或者下载的病毒应用盗取手机内更深层次的信息,例如照 片、通讯录甚至银行卡信息等。当然,如果到了上述阶段,证明你已经被骗了。

伪基站为何能横行?运行原理是什么?知道了你就不会被骗了!

其实对于网络诈骗这种事大家都嗤之以鼻,认为都21世纪了,只要谨记天上不会掉馅饼就不会上当受骗。其实并不是这样,前面我们也提到伪基站能够模拟任何 人的电话号码。试想一下,如果有一天伪基站模拟成你的朋友向你发一条短信,这条短信出现在你和朋友的聊天对话中,是不是你第一时间也会觉得真实性很高呢? 这并不是危言耸听,而是伪基站真正能做到的事情。其实为何我们会被骗呢?简单来说就是信息不对称,当你了解到伪基站的原理之后,想被骗都难了。文章的这一 阶段,笔者就通过通俗、详尽两种方式向大家解释下伪基站的运行原理。

通俗易懂型解释 PS。仅做原理解读,想要深入了解的朋友可跳过直接浏览详尽解释。

▲笔记本电脑+机箱大小的设备就构成了一个伪基站 简单来说,伪基站运行在和正常基站相同的频段上,并且对于伪基站周边的手机来说,伪基站的信号更强。这时由于手机自动优选基站的机制,手机就会试图和正 常基站断开连接转投伪基站的怀抱。由于GSM网络(也就是我们通常说的移动联通2G网络)自身存在一个安全机制的缺失——基站验证手机而手机并不会验证基 站。此时手机就会向信号更强的伪基站发送识别码,而伪基站照单全收,完成和手机之间的连接。其中有几个关键点值得我们注意:手机自动优选基站机制、GSM 网络单向鉴权机制、伪基站照单全收建立连接。从中我们也可以看出目前的伪基站基本仅能侵扰运行在GSM网络上的手机。由于3G/4G网络的双向鉴权机制决 定了不仅基站可以验证手机,手机也可以验证基站,大大减少了被伪基站危害的风险性。但如果你觉得你的网络运行在3G或4G上就能够高枕无忧了,那你就太天 真了。目前很多伪基站也具有屏蔽3G/4G网络信号的功能。

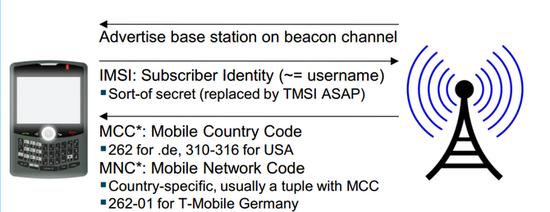

详细解读伪基站运行机制

当智能手机从一个基站覆盖区域移动到另一个基站覆盖区域时,将会接收到新基站的广播消息,当发现新基站广播中的LAC发生变化是,就会启动重选基站机 制。而手机则是通过识别周围基站网络信号强度来判断是否将要经过基站切换区域,这个动作是手机每时每刻都在扫描的一件事情。伪基站则是通过相对大功率(功 率并不一定要大,主要是靠与手机距离较近)诱骗手机重选基站。重选基站时就会有一个鉴权过程,而GSM V1版本的鉴权机制是手机向基站发送IMSI码,当IMSI码在基站上注册后基站会向手机发送TMSI用于之后的通讯过程和身份的识别。这其中我们也看到 GSM V1鉴权过程中只有基站验证手机是否合法而手机并不会验证基站是否合法。对于伪基站来说,无论手机向基站发送什么IMSI码都会照单全收和手机建立连接, 之后就会向手机发送垃圾短信、诈骗短信、钓鱼网址等信息。而目前的伪基站技术也经历了多代升级,能够在发送完短信之后改变自身LAC值让手机迅速退网,这 样可以节省伪基站连接终端数的资源,能够实现垃圾短信覆盖人群最大化的效果。并且在下发信息的同时也能够模拟成任意的电话号码,这也是为何我们频繁收到来 自10086、95583等“官方”号码发来的诈骗短信的原因。

▲GSM鉴权漏洞是伪基站能够存活的重要原因 可以看到伪基站基本只针对GSM网络的用户。原因在于3G、4G制式网络拥有双向鉴权机制,不仅基站会识别手机是否合法,手机也会鉴别基站的合法性,这 样一来伪基站就没有存货的机会了。但目前有些伪基站能够同时实现屏蔽3G/4G信号的功能,强制手机驻留在GSM网络下,从而在进行诱骗连接。而对于 CDMA用户来讲,目前还没有发现针对CDMA用户的伪基站存在,其实CDMA1X网络也采用了单项鉴权的机制,但由于CDMA网络用户基数少、成熟的配 套软件少加之其设计初期就考虑到安全性问题,所以想要做CDMA网络伪基站的成本较高。这也是为何看上去移动用户收到垃圾短信较多的原因。

如何识别、预防伪基站?

前面原理方面,我们简单谈到了伪基站之所以能够与手机连接的问题。目前业界对于伪基站的解决办法基本有几种:

1.将信号锁定至3G、4G网络:这 种方式用户即可自行操作,也能够有效的解决伪基站垃圾短信的问题。但同时负面影响也是很显著的。首先移动用户目前仍然多数在使用CSFB通话网络标准,也 就是说无法使用3G、4G网络承载通话业务。所以基本上这一招对于目前的移动用户来讲并不现实。而对于联通用户来讲,WCDMA网络可以承载通话业务,但 如果遇到真正的网络死角,手机仍然需要回落到2G网络,所以这种预防伪基站的方法属于丢西瓜捡芝麻。

2.更换USIM卡:目 前很多营业厅都宣称可以通过更换USIM卡来解决伪基站的问题。之所以这么说是因为USIM具有支持双向鉴权、内容加密、通讯过程加密的机制。但前面我们 也说了GSM V1版本的单项鉴权模式目前仍然是GSM的主流鉴权模式,并且没有被禁用。所以即使采用USIM卡,伪基站也能够通过信号干扰使手机回落到2G模式后进行 伪装连接。由此看来更换USIM卡并不能完全封堵伪基站。

3.采用各类手机安全软件:目 前对于伪基站,国内各大厂商纷纷推出识别伪基站短信的安全软件例如:百度卫士、360卫士等等,对于伪基站发送的短信屏蔽效率也非常之高。但我们需要注意 的是,并没有一家软件厂商公布了自己拦击伪基站短信的机制。究竟是能够通过软件识别手机是否处于伪基站覆盖范围内,还是通过识别短信内容关键字来最终判定 是否为伪基站短信目前没有一个定论。如果是通过后者的形式来识别是否已经侵犯了用户的隐私目前也没有一个好的界定标准。不过不可否认,这是目前极少数能够 真正识别伪基站短信的方法之一,并且适用人群也是最广泛的的。

4.通过硬件识别伪基站:前 面我们提到了伪基站之所以能够存在的原因在于GSM单项鉴权的原因。虽然GSM不能提供双向鉴权机制,但也可以通过硬件芯片来识别基站是否为正常基站。正 常基站和伪基站在很多相关参数上还是存在着巨大差异的。所以例如目前刚刚推出的华为Mate 8手机也是通过这种形式有效的识别伪基站。这也是目前为数不多的机制明确、不侵犯用户隐私的预防伪基站的方法之一。在未来也最有可能推广成为智能手机标配 的一种机制。

- 本文来源:

- IT168.com